Perché sono pericolosi i "trojan bancari"

Gli scrittori dei virus sviluppano di continuo nuovi modi per rubare denaro dagli utenti e inventano nuovi metodi per aggirare sistemi di protezione moderni. Vettori di attacco più comuni:

- ottenere un accesso non autorizzato ai sistemi di online banking;

- rubare informazioni confidenziali con utilizzo di programmi malevoli;

- rubare denaro da conti di sistemi di pagamento elettronici;

- intercettare dati (compresi quelli utilizzati per l'autenticazione dell'utente) con utilizzo di programmi spyware;

- utilizzare i trojan-encoder che sono in grado di distruggere file importanti.

In molti casi, dopo aver effettuato un attacco con successo, gli intrusi mettono fuori servizio il file system su disco rigido, cercando di coprire le tracce.

I trojan bancari più pericolosi e più diffusi (il numero di record nei database dei virus secondo le informazioni del 2013):

- Trojan.Carberp — 13.400

- Trojan.PWS.Panda — 144.423

- Trojan.PWS.Ibank — 3.904

- Trojan.PWS.SpySweep — 14.514

- BackDoor.Termuser — 522

- Trojan.Hottrend — 2.677

- Trojan.Bayanker — 38

- Trojan.PWS.Turist — 781

Spesso i malintenzionati utilizzando insieme al malware per il SO Microsoft Windows anche i programmi trojan per le piattaforme mobile, innanzitutto per il SO Android.

Di seguito riportiamo le informazioni brevi sui trojan bancari più pericolosi per gli utenti.

Trojan.Carberp

Un programma malevolo che si usa per rubare password di programmi di online banking e di piattaforme di compravendita. Funzioni principali:

- ruba password di accesso a sistemi di online banking e di piattaforme di compravendita;

- esegue comandi arrivati dal centro di controllo remoto;

- crea un proxy sul computer compromesso;

- invia i file custoditi sul computer ai malintenzionati;

- dà la possibilità di controllare il computer vittima su remoto;

- distrugge il sistema operativo.

Ha le funzioni per aggirare i moderni sistemi di controllo e sorveglianza e per disattivare antivirus. I computer infetti vengono uniti in botnet.

Trojan.PWS.Ibank

Un trojan bancario capace di trasmettere ai malintenzionati le informazioni che la vittima digita nel browser o nel client di online banking. Funzioni principali:

- ruba le password digitate dall'utente e le trasmette ai malintenzionati;

- ostacola l'accesso ai siti delle aziende antivirus;

- esegue comandi arrivati dal centro di controllo remoto;

- crea un proxy e un server VNC sul computer compromesso;

- distrugge su comando il sistema operativo e i boot record del disco.

Trojan.PWS.Panda

Il programma malevolo è anche conosciuto sotto i nomi Zeus e Zbot. Le funzioni principali permettono di rapinare password utente. Funzioni:

- ruba le password di applicazioni di online banking, di client FTP e di altri programmi;

- esegue comandi arrivati dal centro di controllo remoto;

- intercetta le informazioni digitate dall'utente nei browser;

- installa e rimuove certificati digitali, cookies nel sistema infetto;

- sostituisce l'homepage nei browser;

- blocca l'accesso a vari siti;

- scarica ed esegue varie applicazioni;

- rimuove file sul disco rigido del computer infetto.

Trojan.PWS.SpySweep

Il programma malevolo è anche conosciuto sotto il nome SpyEye. Funzioni:

- si inserisce in altri processi in esecuzione;

- inserisce contenuti estranei nelle pagine web visualizzate dall'utente;

- esegue comandi arrivati dal centro di controllo remoto;

- intercetta le informazioni digitate dall'utente nei browser;

- scarica ed esegue varie applicazioni;

- rimuove file sul disco rigido del computer infetto.

BackDoor.Termuser

Una famiglia di programmi malevoli che aprono ai malintenzionati l'accesso al computer compromesso. Funzioni:

- mette fuori servizio programmi antivirus e blocca il loro avvio;

- esegue comandi arrivati dal centro di controllo remoto;

- consente ai malintenzionati di controllare il computer infetto tramite il protocollo RDP ("Desktop remoto"), per cui registra nel sistema un nuovo utente con i permessi da amministratore.

Trojan.Hottrend

È il più piccolo tra i trojan bancari conosciuti — il volume dell'eseguibile è di 20 KB, è anche conosciuto sotto il nome Tinba (Tiny Banker). La funzione principale: monitoraggio del traffico di rete per il fine di intercettazione di informazioni confidenziali (comprese le informazioni su conti bancari) che in seguito vengono trasmesse ai malintenzionati. Funzioni:

- disattiva la funzione di ripristino del sistema;

- ostacola il funzionamento dei programmi antivirus;

- si inserisce nel traffico, intercetta informazioni confidenziali e le invia ai malintenzionati.

Trojan.Bayanker

Un programma malevolo multi-componente, capace di rubare informazioni confidenziali degli utenti, comprese le credenziali di accesso a sistemi di online banking, di rubare denaro da conti di sistemi di pagamento elettronici, di distruggere il sistema operativo sul computer infetto. Può eseguire comandi impartiti dai malintenzionati.

Trojan.PWS.Turist

Un programma trojan studiato per rubare password ed altre informazioni confidenziali, innanzitutto quelle di autenticazione in sistemi di online banking (anche in casi quando viene utilizzata l'autenticazione tramite smart card). Funzioni:

- ruba password di accesso a sistemi di online banking;

- visualizza false informazioni in sistemi di online banking (per esempio, false informazioni sul saldo che consentono di nascondere il fatto dell'avvenuto furto di denaro dal conto bancario);

- esegue comandi impartiti dai malintenzionati;

- distrugge il sistema operativo.

Esistono trojan bancari che funzionano sui dispositivi mobili gestiti dal SO Google Android. Il primo trojan bancario per Android, denominato

Dopo il download e l'installazione sul dispositivo mobile, l'Android.SpyEye.1 intercetta tutti gli sms in entrata e li trasmette ai malintenzionati. L'Android.SpyEye.1 mette a rischio la sicurezza dei proprietari di dispositivi mobili in quanto è in grado di passare le loro informazioni confidenziali nelle mani dei malintenzionati.

I trojan bancari moderni dispongono di possibilità funzionali molto ampie.

Esempio: Android.FakeSber.1.origin

Un trojan bancario per la piattaforma mobile Android. È studiato per intercettare informazioni dai messaggi sms che arrivano dal sistema di online banking della banca Sberbank di Russia.

Il trojan può intercettare e mandare ai malintenzionati tutti gli sms in entrata e può nasconderli sul cellulare della vittima. Il trojan si installa sui cellulari degli utenti i cui computer sono infettati da un trojan della famiglia Trojan.Carberp (quando l'utente cerca di utilizzare i servizi della banca tramite il browser, il Trojan.Carberp visualizza un avviso di necessità dell'autenticazione attraverso il cellulare per cui sul telefono dovrebbe essere installata un'app, in realtà un trojan).

Come i trojan bancari rubano le informazioni?

Il programma malevolo:

- si inserisce nei processi che potrebbero essere relativi al funzionamento di sistemi di online banking;

- cerca i campi di input informazioni nei moduli di sistemi di online banking e salva le informazioni digitate dall'utente;

- si inserisce nel traffico cercando determinate sottostringhe;

- registra sequenze di tasti premuti sulla tastiera;

- crea screenshot al momento della digitazione di informazioni importanti;

- intercetta singole funzioni che potrebbero partecipare alla trasmissione di informazioni importanti;

- cerca e manda ai malintenzionati certificati digitali e chiavi.

Come si diffondono i trojan bancari?

- invio di email in massa;

- vulnerabilità delle applicazioni;

- siti web violati ed infettati;

- supporti rimovibili;

- software non autentico senza licenze scaricato da fonti non attendibili;

- vengono installati da altri programmi malevoli.

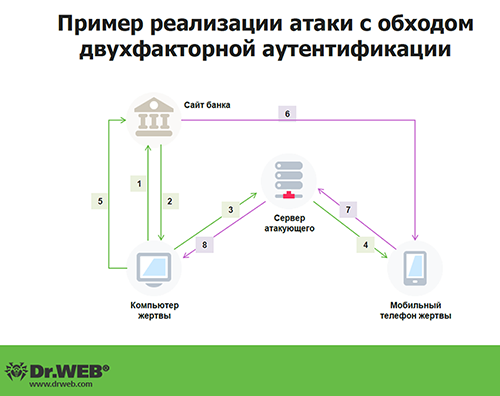

Un esempio di attuazione di un attacco

- L'utente entra su un sito violato dai malintenzionati.

- Un programma malevolo si scarica dal sito e si installa sul computer attraverso una vulnerabilità.

- Il trojan si connette al server remoto e trasmette ai malintenzionati i file di certificati digitali, le credenziali di accesso al sistema di online banking.

- Quando l'utente cerca di aprire nel browser la pagina del sistema di online banking, il trojan ci incorpora un avviso di necessità di installare sul dispositivo mobile (per esempio, con il pretesto di "certificato di sicurezza) un'applicazione che è in realtà un trojan.

- La vittima installa l'applicazione malevola sul telefono.

- I malintenzionati inseriscono le credenziali di accesso al sistema di online banking.

- Il trojan avviato sul dispositivo mobile intercetta gli sms in arrivo con il codice di conferma di transazione e li manda ai malintenzionati.

- I malintenzionati trasferiscono il denaro dal conto della vittima sul loro conto.

- Per coprire le tracce, il trojan riceve il comando di distruggere il computer.

|

|

Brochure "Chi è cieco non teme il serpente"Il furto di denaro è l'obiettivo principale di truffatori su Internet. Per questo fine, vengono sviluppati sempre nuove versioni di trojan bancari. Legga questa brochure e la passi al dirigente e al ragioniere dell'azienda in cui lavora. La protezione del denaro contro il furto da parte di truffatori su Internet è un fattore importante del successo dell'azienda e dei dipendenti. Parli di questa brochure nei social network ed inviti gli amici a leggerla! |